fail2ban

Fail2ban 是一款开源的、用于防止网络服务被暴力破解的软件。它可以监控系统日志文件,并寻找有恶意行为的迹象,比如太多的密码失败尝试、寻找系统漏洞等。一旦检测到这样的行为,Fail2ban 就会自动更新防火墙规则以阻止恶意 IP 地址的进一步访问,从而增加了服务器的安全性。

Fail2ban 的主要特性包括:

客户端/服务器架构:Fail2ban 有一个服务器和多个客户端。服务器负责监控日志文件和执行动作,客户端则负责向服务器发送命令。

多日志文件支持:Fail2ban 可以同时监控多个日志文件。

可配置的检测和封禁策略:Fail2ban 允许用户自定义规则,以匹配日志文件中的特定模式,并定义在检测到这些模式后应该执行的动作。

支持多种防火墙:Fail2ban 支持多种防火墙,包括 iptables、ipfw、pf 等。

邮件通知:Fail2ban 可以配置为在封禁 IP 或解封 IP 时发送邮件通知。

可扩展性:Fail2ban 允许用户编写自己的过滤器和动作,从而可以适应各种特定的需求。

Fail2ban 是一种有效的防止暴力破解的工具,它可以保护 SSH、FTP、SMTP、Apache 等多种服务。通过自动封禁恶意 IP,Fail2ban 可以显著提高服务器的安全性。

fail2ban的部署

摘抄自 其他博文

首先检查Firewalld是否启用

1 | 如果您已经安装iptables建议先关闭 |

启用Firewalld后会禁止所有端口连接,因此请务必放行常用的端口,以免被阻挡在外,以下是放行SSH端口(22)示例,供参考:

1 | 放行22端口 |

1 | CentOS内置源并未包含fail2ban,需要先安装epel源 |

fail2ban中常用命令

1 | 启动 |

配置规则

新建jail.local来覆盖fail2ban的一些默认规则:

1 | 新建配置 |

ignoreip:IP白名单,白名单中的IP不会屏蔽,可填写多个以(,)分隔

bantime:屏蔽时间,单位为秒(s)

findtime:时间范围

maxretry:最大次数

banaction:屏蔽IP所使用的方法,上面使用firewalld屏蔽端口

防止SSH爆破

如果您还在使用默认SSH端口(22),可能每天都会被扫描,强烈建议先参考《Linux服务器之登录安全》加强服务器防护,或者可以使用fail2ban将恶意IP屏蔽。

继续修改jail.local这个配置文件,在后面追加如下内容:

1 | [sshd] |

[sshd]:名称,可以随便填写

filter:规则名称,必须填写位于filter.d目录里面的规则,sshd是fail2ban内置规则

port:对应的端口

action:采取的行动

logpath:需要监视的日志路径

到这一步,我们jail.local的规则看起来可能像下面这样子:

1 | [DEFAULT] |

上面的配置意思是如果同一个IP,在10分钟内,如果连续超过5次错误,则使用Firewalld将他IP ban了。输入systemctl start fail2ban启动fail2ban来试试效果。

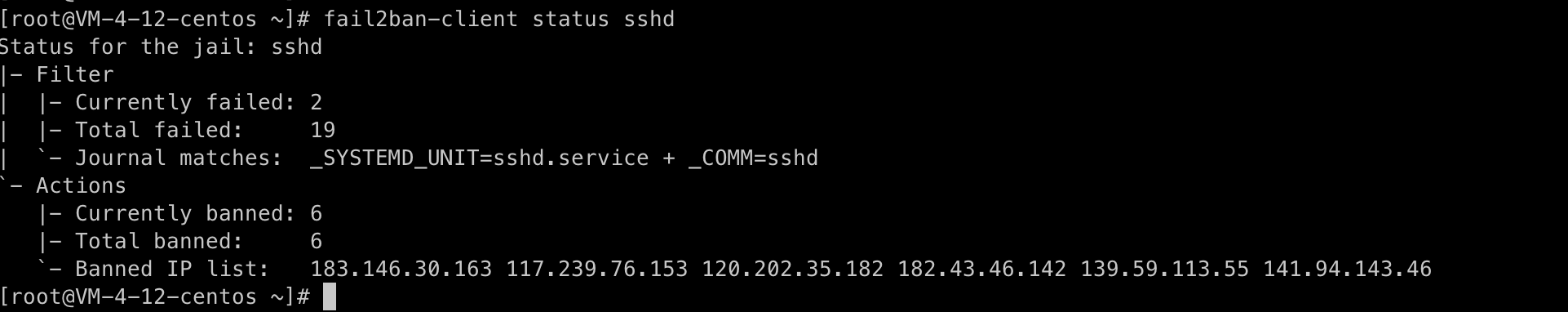

使用另一台服务器不断尝试连接SSH,并且不断的将密码输入错误,你会发现连续超过5次后直接连不上,说明IP被ban了,可以输入:fail2ban-client status sshd查看被ban的IP,如下截图。

防止CC攻击

这里仅以Nginx为例,使用fail2ban来监视nginx日志,匹配短时间内频繁请求的IP,并使用firewalld将其IP屏蔽,达到CC防护的作用。

1 | 需要先新建一个nginx日志匹配规则 |

继续修改jail.local追加如下内容:

1 | [nginx-cc] |

上面的配置意思是如果在60s内,同一IP达到20次请求,则将其IP ban 1小时,上面只是为了测试,请根据自己的实际情况修改。logpath为nginx日志路径。

防止Wordpress爆破

如果您经常分析日志会发现有大量机器人在扫描wordpress登录页面wp-login.php,虽然对方可能没成功,但是为了避免万一还是将他IP干掉为好。

需要先新建一个nginx日志匹配规则

vi /etc/fail2ban/filter.d/wordpress.conf

1 | 填写如下内容 |

继续修改jail.local追加如下内容:

1 | [wordpress] |

当然,别忘记输入systemctl restart fail2ban重启fail2ban使其生效。