下载/安装

这里我们使用的是离线包方式安装 https://www.cnblogs.com/xuwujing/p/15725595.html。

官网镜像地址: https://mirrors.jenkins.io/

下载地址: https://jenkins.io/download/

华为镜像地址: https://mirrors.huaweicloud.com/home

直接下载war包,并安装好jdk之后,输入:nohup java -jar jenkins.war –httpPort=8888 &

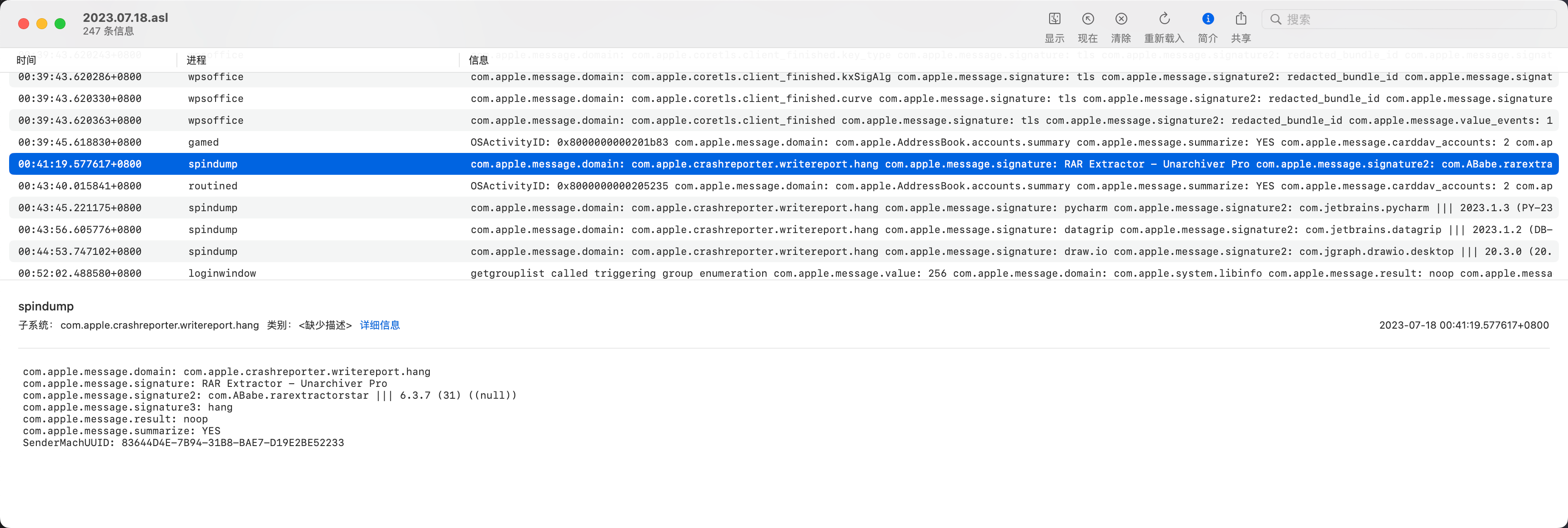

部署过程碰见问题,卡住在安装路径

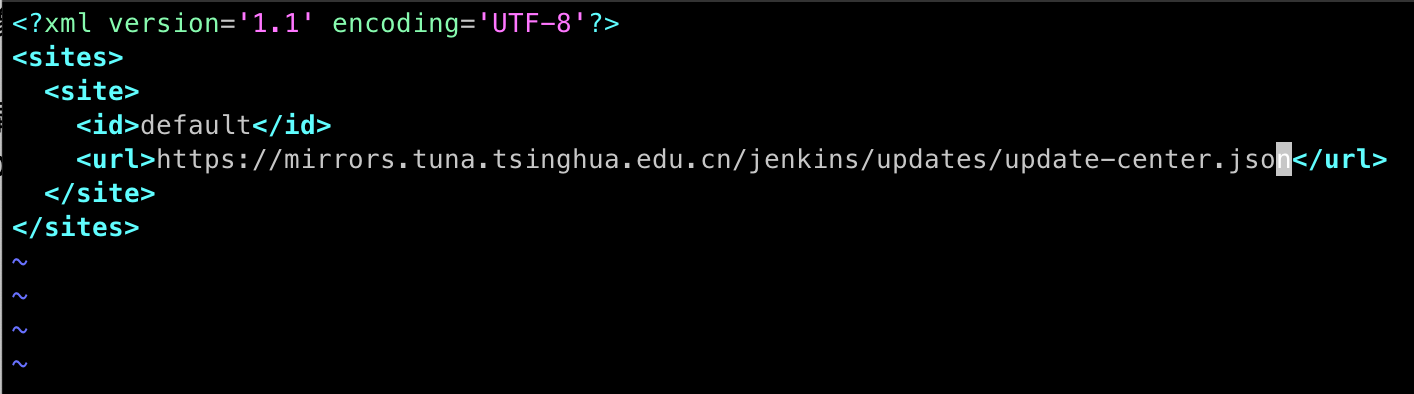

关闭jenkins服务, 并且修改服务

1 | vim ~/.jenkins/hudson.model.UpdateCenter.xml |

修改之前就不截图了。

修改之后是这个:

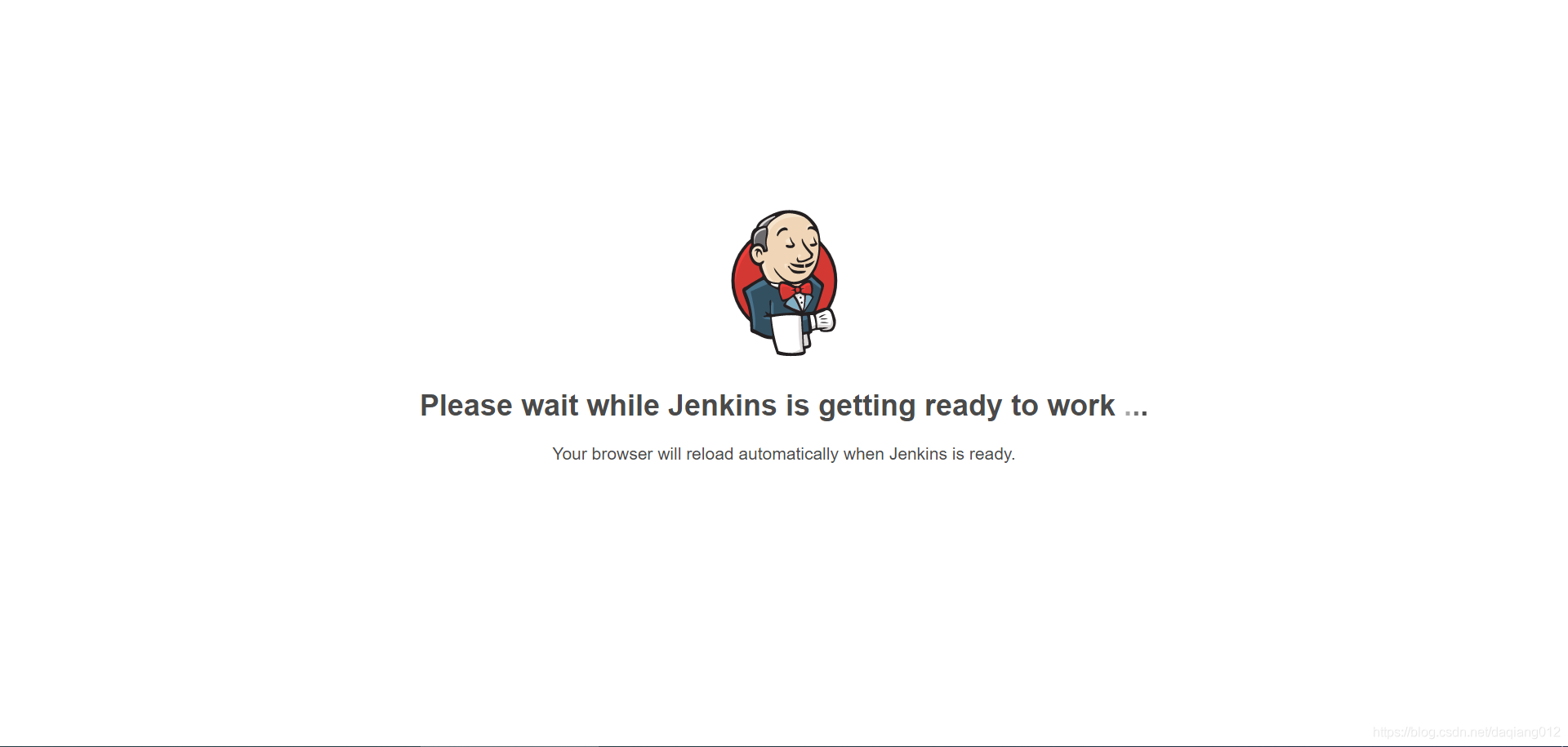

重新启动服务器。 进入服务,等待一会

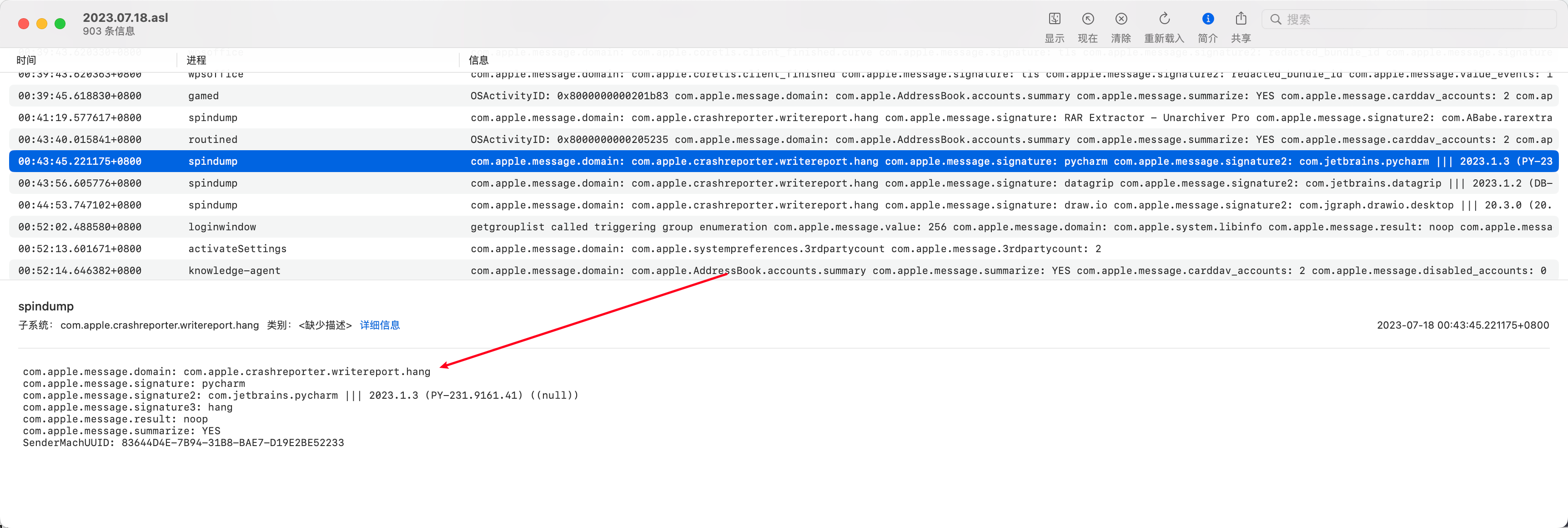

即可进入这个页面

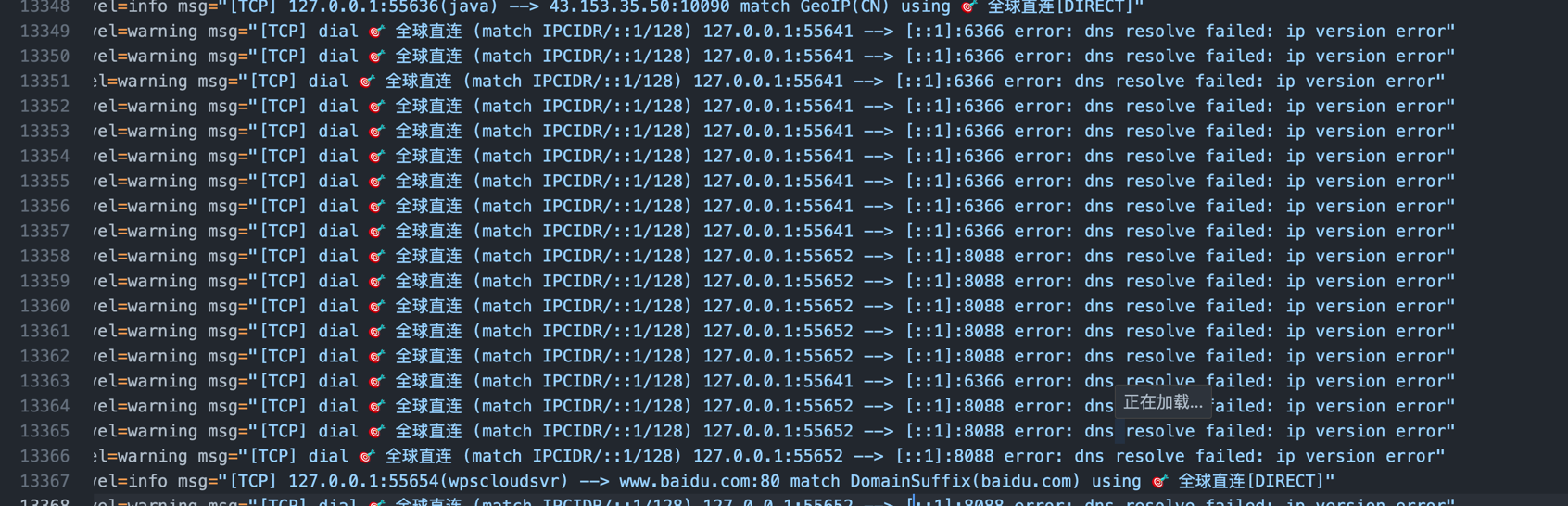

部署过程碰见问题,插件安装失败

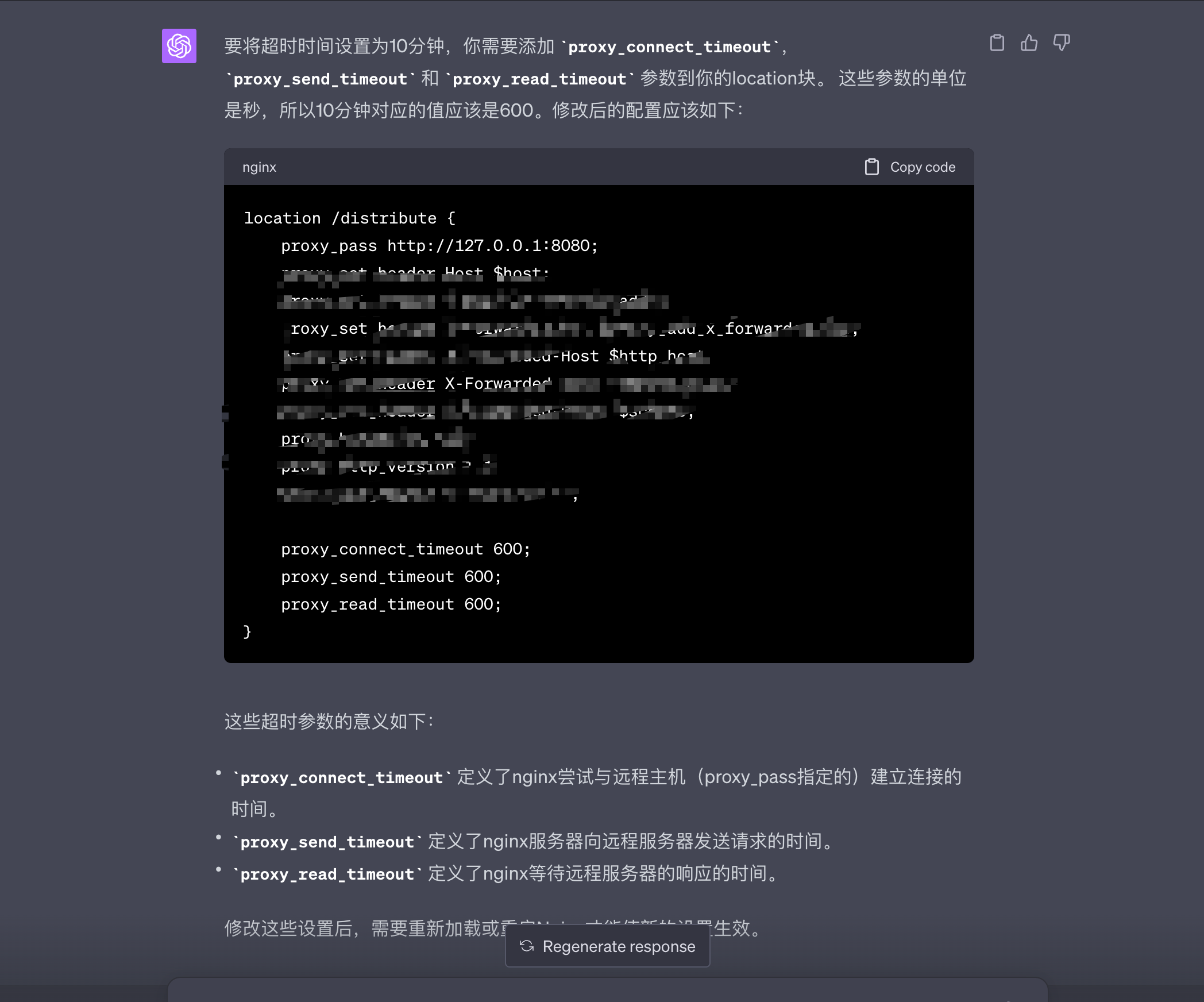

#本机安装了Jenkins,但是安装插件时一直失败。更改 升级站点也不生效,究其原因是因为default.json中 插件下载地址还https://updates.jenkins.io,升级站点设置未生效。

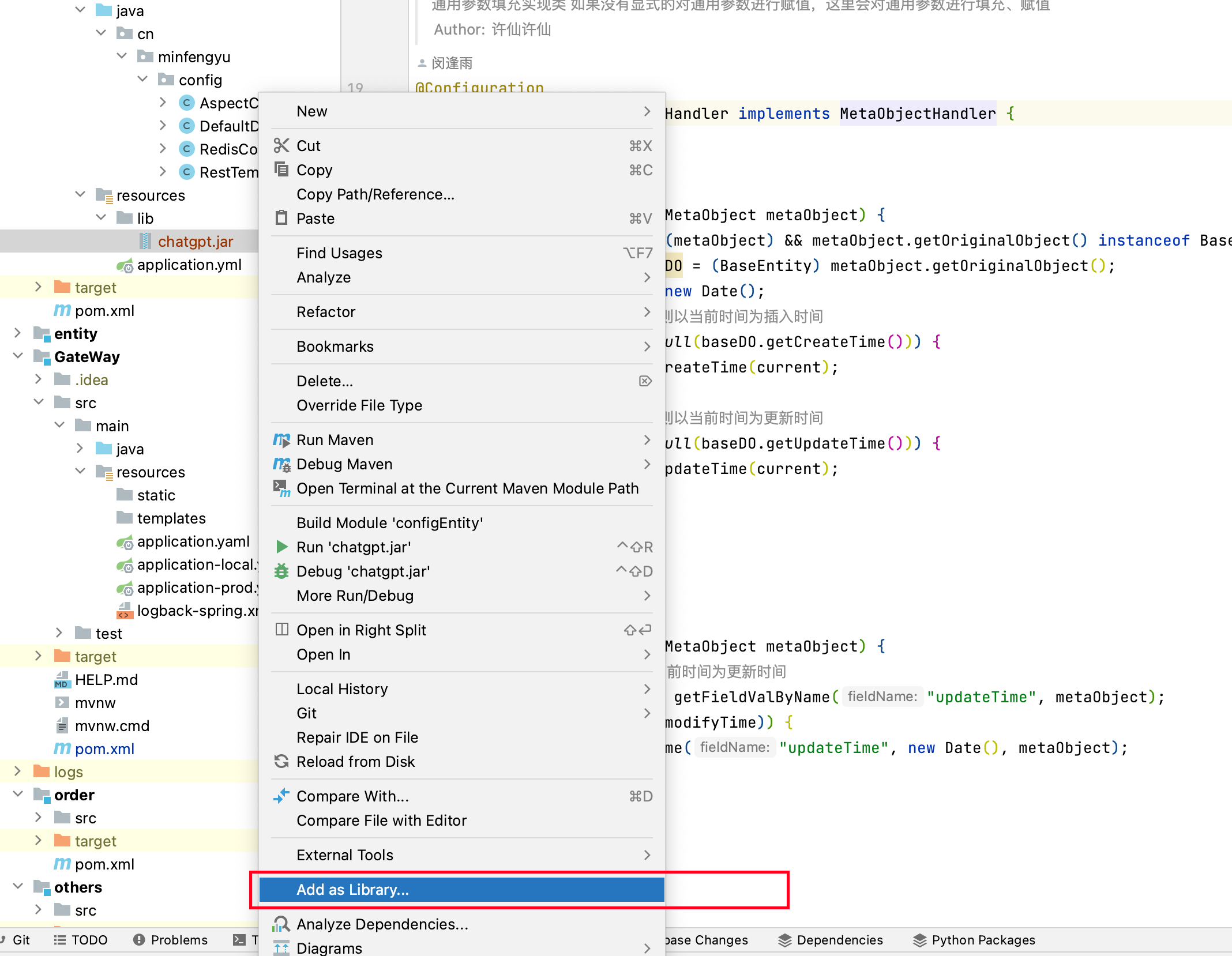

#需要操作两个步骤 #1.进入 Manage Jenkins -》 Manage Plugin - > Advanced

最下面有 Update Site 设置为 https://mirrors.tuna.tsinghua.edu.cn/jenkins/updates/update-center.json

致谢

摘抄 from 》 https://www.cnblogs.com/xuwujing/p/15725595.html

from 》 https://blog.csdn.net/qq_42767455/article/details/129204070

from 》 https://www.cnblogs.com/emma1325/p/15684769.html

);

);